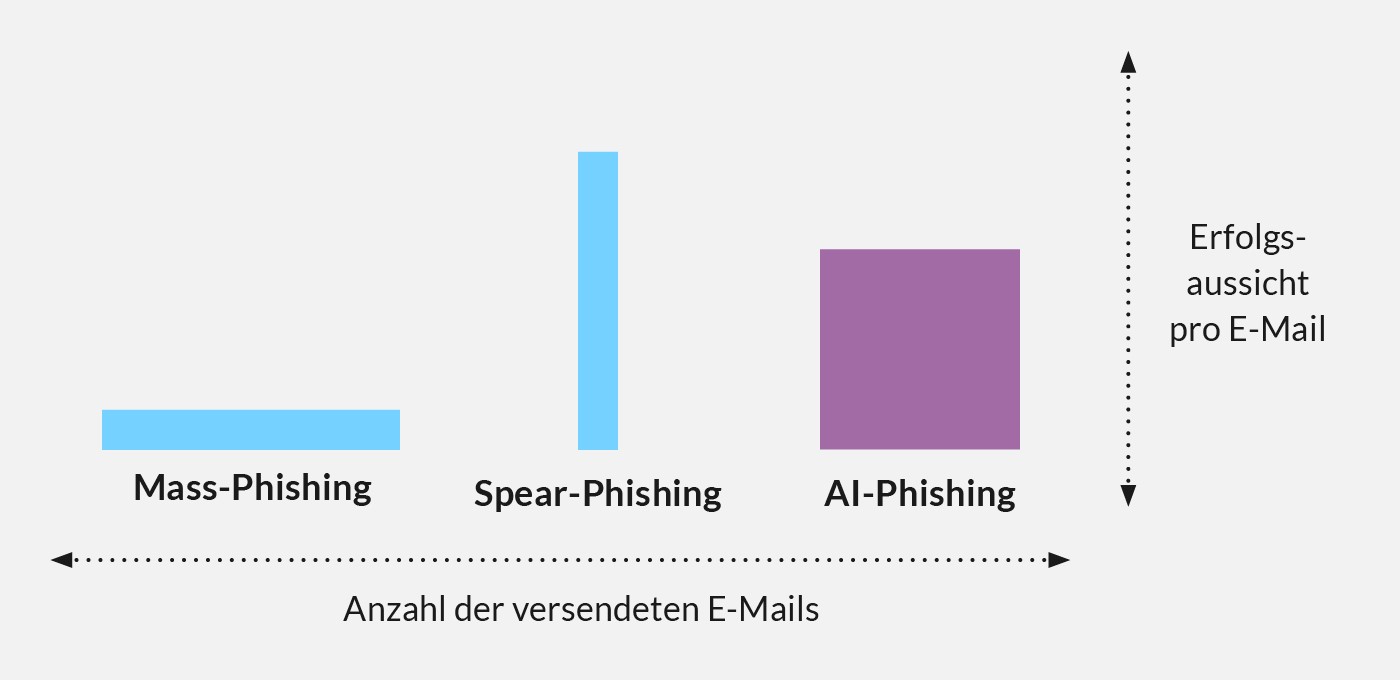

Phishing-E-Mails stellen eine ständige Bedrohung dar, mit der sich jedes Unternehmen auseinandersetzen muss. Allerdings könnte generative künstliche Intelligenz eine neue, noch gefährlichere Phishing-Ära einleiten, die Ära des AI-Phishings. Cyberkriminelle nutzten in der Vergangenheit vor allem Massen-Phishing-E-Mails mit gefährlichen Links oder Anhänge, die schädliche Viren enthielten. Eine andere Methode, die Cyberkriminelle anwenden, ist das von Menschen gemachte Spear-Phishing, da es schwerer aufzuspüren ist und für sehr gezielte Angriffe auf Unternehmen genutzt werden kann. Allerdings ist es zeit- und ressourcenaufwändig, diese Art von E-Mails zu verfassen, weshalb diese Methode bisher für Cyberkriminelle weniger attraktiv war. Mit den neuen Sprachmodellen können Cyberkriminelle nunmehr in Sekundenschnelle hochgradig individuelle Spear-Phishing-E-Mails erstellen, was diese Angriffe wirksamer und gefährlicher macht als je zuvor.

Viele würden davon ausgehen, dass solche E-Mails von Menschen verfasst wurden, was mehr Vertrauen erweckt und die Wahrscheinlichkeit erhöht, dass sie zum Erfolg führen. Die Fülle an personenbezogenen Daten im Internet erlaubt es aber Angreifern mittels KI-Algorithmen individuelle Nachrichten für die jeweiligen Empfänger:innen zu erstellen. Diese Nachrichten können auch persönliche Informationen wie Namen oder Funktionsbezeichnungen enthalten. Dadurch sind solche E-Mails vertrauenswürdiger und erhöhen die Wahrscheinlichkeit, dass sie angeklickt werden. Cyberkriminelle benötigen für die Erstellung erfolgreicher Phishing-E-Mails jedoch nicht unbedingt eine große Menge an Daten. Schon eine einfache Information, wie ein aktueller Tweet oder ein LinkedIn-Post, kann ausreichen, um Empfänger:innen zu überzeugen. Auf diese Weise kann auch ein aktuelles Ereignis für derartige Zwecke genutzt werden.

Gezielte Phishing-E-Mails in Sekundenschnelle erstellen

Um die Durchführbarkeit von KI-Phishing zu testen, haben Sicherheitsforscher:innen innerhalb weniger Arbeitstage einen Proof of Concept erbracht. Die folgenden Abbildungen zeigen, wie solche individuelle AI-Phishing-E-Mails, die auf LinkedIn-Informationen beruhen, aussehen können. Diese sind auf Englisch, aber es ist sehr einfach diese auch in Deutsch zu generieren.

Das Geschäft mit Phishing-E-Mails ist durchaus lukrativ. Der Erfolg ist abhängig von den Kosten pro E-Mail, den Erfolgschancen und dem möglichen Gewinn. Die Kosten pro E-Mail sind bei KI-gestützten Phishing-E-Mails geringfügig höher. Allerdings erhöhen sich auch die Erfolgschancen erheblich, da die E-Mails auf den ersten Blick wie von Menschen geschriebene E-Mails wirken. Darüber hinaus kann KI-gestütztes Phishing Rückmeldungen aus früheren Phishing-Versuchen zur Verbesserung seiner Wirksamkeit nutzen. Allein die Tatsache, dass ein Opfer auf einen Link geklickt hat oder nicht, kann den Cyberkriminellen wertvolle Daten liefern, mit denen sie ihre KI-Modelle optimieren können, um Phishing-E-Mails noch überzeugender und erfolgreicher zu gestalten. Stehen genügend Daten zur Verfügung, können KI-gestützte Phishing-E-Mails möglicherweise überzeugender sein als ihre von Menschen verfassten Pendants.

Einen Anruf mit der Stimme Ihres CEOs tätigen

Es gibt jedoch nicht nur Fortschritte bei der Verarbeitung natürlicher Sprache zu verzeichnen, sondern auch die Technologie, die hinter Deepfakes steckt, entwickelt sich ständig weiter, und es entstehen immer raffiniertere und ausgeklügeltere Algorithmen.

CEO-Fraud ist eine Betrugsmasche bei der sich Kriminelle als hochrangige Führungskräfte eines Unternehmens ausgeben, um von Mitarbeitenden oder Geschäftspartnern Geld oder sensible Informationen zu ergaunern. In einem Fall konnten die Betrüger 35 Millionen Dollar stehlen, in dem die eine Bank mit der Stimme eines CEO angerufen haben. Solche Techniken zum Klonen von Stimmen in Echtzeit können sogar die automatische stimmbasierte Identifizierung umgehen, beispielsweise bei der Support-Hotline einer Bank. Forschende haben gezeigt, dass KI-Algorithmen anhand weniger Sekunden aufgezeichneter Audiodaten eines Opfers überzeugende Stimmübertragungen erzeugen können. Da von den meisten Menschen öffentlich zugängliche Aufnahmen ihrer Stimme existieren, gelangen Betrüger mühelos an solche Sprachproben. Falls nicht, kann man die Stimme eines Opfers auch in einem kurzen Telefongespräch aufzeichnen.

Kann mit Deepfakes ein Bankkonto eröffnet werden?

Auch Identitätsfeststellungen per Video sind ein Problem, insbesondere in der Finanzbranche, wo Videos häufig für KYC-Prozesse (Know Your Customer) verwendet werden. Bei vielen Banken können Kund:innen online ein Bankkonto eröffnen oder eine Kreditkarte beantragen. Einige Institute verlangen lediglich eine Kopie des Reisepasses, während andere die Identität des Antragstellers per Videoanruf überprüfen. Vermutlich lassen sich beide Vorgehensweisen mit Hilfe der Deepfake-Technologie unterlaufen. Bereits heute kann die bildgestützte Methode zur Identitätsfeststellung oft mit herkömmlicher Bildbearbeitung umgangen werden. Auch wenn es noch ein paar Jahre dauern wird, bis die Methode mittels Echtzeit-Videobildern vollständig verfügbar ist, ist es nur eine Frage der Zeit, bis diese Technologie den Anschluss findet. Da Deepfake-Technologien immer leichter zugänglich und erschwinglicher sind, ist es angesichts der Fortschritte im Bereich der Rechenleistung nur logisch, dass auch videobasierte Methoden zur Feststellung der Identität früher oder später für diese Technologie anfällig werden.

Auf der anderen Seite ist es für Banken extrem schwierig oder sogar unmöglich festzustellen, ob ein Videostream direkt von einer echten Kamera stammt oder von einer Software verfälscht wurde, da die Überprüfung der Identität auf der Serverseite stattfindet. Viele Neo-Banken verlassen sich bei der Registrierung ihrer Neukunden ausschließlich auf Identitätsfeststellungen per Video, was ein erhebliches Risiko im Hinblick auf das Geschäftsmodell an sich darstellt. Mit der wachsenden Verbreitung der Deepfake-Technologie wird wohl bald das erste Bankkonto unter einem falschen Namen eröffnet, was zu erheblichen finanziellen Verlusten für die Bank führen kann. In einem solchen Fall werden die Aufsichtsbehörden wahrscheinlich schnell Maßnahmen ergreifen, um zu verhindern, dass es zu weiteren Vorfällen dieser Art kommt. Sie könnten entweder strengere Vorschriften für Identitätsfeststellungen einführen oder videobasierte Überprüfungen ganz verbieten.

Wie können Chief Information Security Officer (CISO) auf diese Bedrohungen durch künstliche Intelligenz reagieren?

Was sollten Unternehmen tun, um mit der aufkommenden KI-gesteuerten Bedrohung fertig zu werden? Diese Frage beschäftigt viele CISOs und Sicherheitsexpert:innen.

- KI-Phishing stellt eine Gefahr für alle Unternehmen dar. Die wichtigste Maßnahme im Umgang mit diesem Problem ist eine Steigerung der Awareness. Die Mitarbeitenden müssen aufgeklärt werden und sich der Tatsache bewusst sein, dass persönliche E-Mails innerhalb von Sekunden automatisch erstellt werden können. Jedoch sind Studien zufolge fingierte Phishing-Kampagnen möglicherweise nicht so effizient wie allgemein angenommen. Altbewährte Vorgehensweisen wie das Filtern anhand von Keywords haben aufgrund des weiterhin hohen Anteils an klassischem Massenphishing immer noch ihre Berechtigung, allerdings können sie nicht mehr als umfassende Schutzmaßnahme betrachtet werden. Welche weiteren Maßnahmen können ergriffen werden? Warnmeldungen wie „Vorsicht, dies ist das erste Mal, dass Sie eine E-Mail von dieser Adresse erhalten“ gewinnen zunehmend an Bedeutung. Außerdem kann in diesem Fall Feuer mit Feuer bekämpft werden. Die allgemeinen Muster von Phishing-E-Mails bleiben unverändert, und können von gutartiger KI erkannt werden.

- Die Methode der Stimmauthentifizierung über das Telefon gilt heutzutage als unsicher und sollte nicht mehr verwendet werden. Es ist bereits zu Angriffen gekommen, und es ist unmöglich, sich bei der Authentifizierung ausschließlich auf die Stimme zu verlassen. Auch wenn Sie die Person kennen, können Sie nie wissen, ob die Stimme geklont wurde. Stattdessen sollten man auf sicherere Methoden zurückgreifen, wie beispielsweise auf Rückrufe an eine vertrauenswürdige Nummer, Identitätsfragen oder die Verwendung von Einmalcodes per SMS oder Push-Nachrichten. Dies gilt auch für Mitarbeitende, die eingehende Anrufe über eine Telefonleitung entgegennehmen.

- Die Identitätsfeststellung per Video stellt aufgrund ihrer zentralen Rolle in Geschäftsprozessen eine große Herausforderung dar. Wir empfehlen daher allen Unternehmen, die mit dieser Methode arbeiten, schon jetzt eine alternative Vorgehensweise zu entwickeln. Sie sollten einen Backup-Plan für den Fall haben, dass die Aufsichtsbehörden Identitätsfeststellungen per Video für den KYC-Bereich verbieten. Die klassische persönliche Identitätsfeststellung könnte in Zukunft die einzige sichere Methode sein. Eine sichere elektronische Identität wie in Singapur mittels "Singpass" bereits üblich ist, ist auch eine elegante Lösung, da Unternehmen die Identifikation nicht selbst durchführen müssen.

Sie fragen sich jetzt vielleicht, warum Unternehmen wie OpenAI keine Sicherheitsvorkehrungen treffen, um diese Art des Missbrauchs von KI-Technologie zu verhindern. Doch das tun sie sehr wohl. Aber leider zeigen diese Sicherheitsvorkehrungen keinerlei Wirkung. Sie können oft umgangen werden und Kriminelle können auch selbst uneingeschränkte neuronale Systeme trainieren. Außerdem ist das teure Training möglicherweise gar nicht erforderlich. Die Gewichte des neuen Modells LLaMA von Meta wurden soeben geleaked. Dadurch wird es Kriminellen leicht gemacht, ihre eigenen uneingeschränkten Modelle zu nutzen, deren Möglichkeiten wir nur noch bei Angriffen beobachten können. Und erst wenn wir den Überblick über die Möglichkeiten der Cyberkriminellen verlieren, wird es unmöglich, sich gegen sie zu verteidigen.

Dr. Raphael Reischuk

Group CTO & Partner

Raphael Reischuk ist Autor zahlreicher wissenschaftlicher Publikationen in verschiedenen Bereichen der IT-Sicherheit und Kryptographie, für die er mehrfach ausgezeichnet wurde. So wurde Raphael im Jahr 2021 von BILANZ und der Handelszeitung zu einem der Top 100 Digital Shapers in Switzerland ernannt.

Raphael Reischuk ist Mitglied mehrerer internationaler Programmkomitees für Informationssicherheit und Vizepräsident des Cybersicherheitskomitees von digitalswitzerland; er ist Mitgründer und Vorstandsmitglied des Schweizerischen Nationalen Prüfinstituts für Cybersicherheit (NTC). Zudem ist er Mitglied des Innovationsrats von Innosuisse.

Er ist seit 2017 bei Zühlke und leitet als Group Head den Bereich Cybersecurity mit Expertise in verschiedenen Branchen. Als erfahrener Informationssicherheitsexperte ist er angetrieben von Neugier, Innovation, Technologie, Engagement und einem starken Business-Fokus.